Информационная безопасность. Что такое система безопасности и как она работает? Специализированные системы безопасности

Каждый человек желает надежно защитить свое имущество и жилище. И если раньше для этих целей применялись мощные замки, бронированные двери, то сегодня, с развитием инновационных технологий, охрану собственности можно обеспечить, устанавливая различные современные системы безопасности. Рынок услуг предлагает большой выбор защитных комплексов, отличающихся своими техническими характеристиками, функциональными возможностями, а также выполняемыми задачами. Однако все они предназначены для реализации главной цели: охраны помещений от взломов и других опасных ситуаций, а также защиты самого человека от действий злоумышленников.

Осуществление качественного контроля над зданием возлагается на специальные программы и извещатели, которые позволяют максимально быстро отреагировать на происшествие. При этом...

Для тщательного и качественного мониторинга ситуации на объекте, а также для своевременно принятых решений, необходима программа, позволяющая производить все эти...

Если спросить, с чем ассоциируется частное домовладение, то, наверное, почти каждый ответит, что с теплом и уютом. Сейчас многие городские...

Вопрос обеспечения необходимого уровня безопасности на объекте в последнее время является весьма актуальным. Особое внимание уделяется охране производственных (промышленных) предприятий, ...

На сегодняшний день практически каждый объект народного хозяйства оснащен охранным комплексом. Наличие системы защиты помогает своевременно выявить и пресечь злодеяние. ...

Эффективность и надежность деятельности любого защитного комплекса зависит от правильности выполнения установочных и пусконаладочных работ. Именно поэтому монтаж систем безопасности...

Многочисленные исследования показывают, что большое количество аварий морских и речных судов происходит из-за воздействия человеческого фактора, то есть вследствие ошибок, ...

Для осуществления качественного контроля жилых комплексов необходим целый ряд различных программ управления зданиями, которые позволяют осуществлять не только своевременное оповещение...

Уже давно не секрет, что в современном мире все меньше становится экологически чистых продуктов. Известно, что здоровье человека в основном...

Какие бывают разновидности систем обеспечения безопасности?

Среди многообразия современных комплексов безопасности выделяют основные типы защитных систем:

- Видеонаблюдение;

- Системы сигнализации;

- СКУД;

- Комплексные защитные системы.

Комплексы видеоконтроля осуществляют наблюдение за охраняемым объектом и в случае возникновения опасности передают сигнал на пульт охраны либо телефон собственника. Вследствие развития цифровых технологий, возможности современных систем видеонаблюдения стали практически неограниченными: сигнал может передаваться на любое расстояние. Такие комплексы обычно состоят из видеокамер, монитора, видеорегистратора, передающего сигнал механизма. Камеры различаются по своим характеристикам, месту установки, предназначению, способу подключения. Их можно монтировать как внутри помещения, так и на улице. Все камеры подсоединяются к видеорегистратору, который осуществляет запись поступающей видеоинформации. При подключении системы к всемирной сети, появляется возможность осуществлять наблюдение на удаленном расстоянии в режиме онлайн.

Сфера применения видеоконтроля достаточно обширна: механизмы наблюдения устанавливают в квартирах, частных домах, офисах, на дачах, промышленных предприятиях и в различных коммунальных учреждениях.

Главная функция, которую выполняют системы сигнализации, - это оповещение о возникновении чрезвычайной ситуации на объекте. Для этого в здании устанавливают датчики, реагирующие на движение или задымление. Различают такие основные виды сигнализации:

- Охранную. Она оповещает о проникновении посторонних лиц на подконтрольную территорию или о попытке взлома;

- Пожарную. Она реагирует на возникновение очага возгорания и предупреждает о начале пожара;

- Комплексную (охранно-пожарную).

Системы сигнализации могут быть централизованными (подключаются к пульту полиции или пожарной части) и автономными (действуют в пределах помещения).

СКУД устанавливают в крупных компаниях, аэропортах, на ж/д вокзалах, в коммунальных учреждениях различного типа, на промышленных предприятиях и стратегически важных объектах.

Они осуществляют контроль и управление доступом на территорию. Это высокотехнологичные современные системы безопасности, призванные обеспечить защиту жизни людей и сохранность материальных ценностей, а также предотвращение экономических потерь.

Как обеспечить комплексную безопасность объекта?

Самым эффективным способом обеспечения защиты объекта считается организация комплексной охранной системы. Подобный комплекс может включать такие виды систем безопасности:

- Видеонаблюдение и СКУД;

- Противопожарную систему и пожаротушение;

- Пожарную и охранную сигнализацию;

- Устройства извещения и управления эвакуацией людей;

- Физическую охрану территории.

Все подсистемы объединены друг с другом и управляются единым центром. Комплексная система безопасности сводит возникновение различных угроз к минимуму и помогает выстроить надежную защитную линию. Конечно, чтобы обеспечить эффективную комплексную защиту, нет необходимости устанавливать абсолютно все перечисленные подсистемы одновременно. Осуществляя выбор, нужно учитывать целесообразность монтажа того или иного оборудования, а также специфику предприятия. Также следует обратить внимание на следующие факторы:

- Параметры периметра территории: площадь и конфигурацию помещений;

- Наличие дорогого оборудования и материальных ценностей;

- Количество людей, работающих на предприятии, а также посетителей;

- Интенсивность перемещений людей и транспорта;

- Условия труда и др.

Подобные системы, как правило, не устанавливают для частного пользования, а применяют в супермаркетах, банках, гостиницах, школах, больницах, государственных и многих других учреждениях. Для монтажа оборудования следует обратиться в специализированную компанию, которая либо предоставит готовое решение установки комплекса, либо составит особый проект. Монтаж комплексных систем, помимо эффективности в работе, позволяет расходовать денежные средства целенаправленно, сокращая количество штата наемной охраны, что приводит к экономии финансов.

На видео - о системах безопасности:

Подсистемы охраны периметра

Система обеспечения безопасности будет более полной и функциональной, если ее дополнить подсистемой охраны периметра. Она отслеживает ситуацию на границах объекта и позволяет сократить промежуток времени, необходимый для оповещения о возникшей угрозе. Принцип ее работы прост: электронно-технические механизмы при обнаружении опасности регистрируют нарушение и мгновенно оповещают об этом. Монтаж таких систем должен соответствовать ряду требований:

- Охватывать весь контур периметра;

- Датчики обязаны обнаружить правонарушителя до его проникновения на территорию (например, при попытке перелезть через стену и т. п.);

- Оборудование должно быть скрытым от посторонних;

- Устанавливаются механизмы, адаптированные к погодным условиям;

- Устройства не должны быть подвержены электромагнитным помехам.

Решив установить систему безопасности, следует знать, что монтаж подобного оборудования должен осуществляться согласно правовым и нормативным актам, предусмотренным законодательством. Все оборудование и процесс установочных работ обязаны соответствовать ГОСТу Российской Федерации. Компания-подрядчик в обязательном порядке должна иметь лицензию на осуществление подобного типа деятельности. Вовремя и грамотно оформленная документация может избавить в случае непредвиденных ситуаций от многих проблем.

Система защиты информации — это комплекс организационных и технических мер, направленных на обеспечение информационной безопасности предприятия. Главным объектом защиты являются данные, которые обрабатываются в автоматизированной системе управления (АСУ) и задействованы при выполнении рабочих процессов.

Система защиты информации (СЗИ) может быть в лучшем случае адекватна потенциальным угрозам. Поэтому при планировании защиты необходимо представлять, кого и какая именно информация может интересовать, какова ее ценность и на какие финансовые жертвы ради нее способен пойти злоумышленник.

СЗИ должна быть комплексной, т. е. использующей не только технические средства защиты, но также административные и правовые. СЗИ должна быть гибкой и адаптируемой к изменяющимся условиям. Главную роль в этом играют административные (или организационные) мероприятия, такие, например, как регулярная смена паролей и ключей, строгий порядок их хранения, анализ журналов регистрации событий в системе, правильное распределение полномочий пользователей и многое другое. Человек, отвечающий за все эти действия, должен быть не только преданным сотрудником, но и высококвалифицированным специалистом как в области технических средств защиты, так и в области вычислительных средств вообще.

Выделяют следующие основные направления защиты и соответствующие им технические средства:

Защита от несанкционированного доступа (НСД) ресурсов автономно работающих и сетевых ПК. Эта функция реализуется программными, программно-аппаратными и аппаратными средствами, которые будут рассмотрены ниже на конкретных примерах.

Защита серверов и отдельных пользователей сети Internet от злонамеренных хакеров, проникающих извне. Для этого используются специальные межсетевые экраны (брандмауэры), которые в последнее время приобретают все большее распространение (см. «Мир ПК», №11/2000, с. 82).

Защита секретной, конфиденциальной и личной информации от чтения посторонними лицами и целенаправленного ее искажения осуществляется чаще всего с помощью криптографических средств, традиционно выделяемых в отдельный класс. Сюда же можно отнести и подтверждение подлинности сообщений с помощью электронной цифровой подписи (ЭЦП). Применение криптосистем с открытыми ключами и ЭЦП имеет большие перспективы в банковском деле и в сфере электронной торговли. В данной статье этот вид защиты не рассматривается.

Достаточно широкое распространение в последние годы приобрела защита ПО от нелегального копирования с помощью электронных ключей . В данном обзоре она также рассмотрена на конкретных примерах.

Защита от утечки информации по побочным каналам (по цепям питания, каналу электромагнитного излучения от компьютера или монитора). Здесь применяются такие испытанные средства, как экранирование помещения и использование генератора шума, а также специальный подбор мониторов и комплектующих компьютера, обладающих наименьшей зоной излучения в том частотном диапазоне, который наиболее удобен для дистанционного улавливания и расшифровки сигнала злоумышленниками.

Защита от шпионских устройств, устанавливаемых непосредственно в комплектующие компьютера, так же как и измерения зоны излучения, выполняется спецорганизациями, обладающими необходимыми лицензиями компетентных органов.

Одной из важных целей атакующей стороны в условиях информационного конфликта является снижение показателей своевременности, достоверности и безопасности информационного обмена в противоборствующей системе до уровня, приводящего к потере управления

В работе “Основные принципы обеспечения информационной безопасности в ходе эксплуатации элементов вычислительных сетей” А.А. Гладких и В.Е. Дементьева дается структурно-схематическое описание информационного противоборства.

Авторы пишут, что содержание информационного противоборства включает две составные части, которыми охватывается вся совокупность действий, позволяющих достичь информационного превосходства над противником. Первой составной частью является противодействие информационному обеспечению управления противника (информационное противодействие).

Оно включает мероприятия по нарушению конфиденциальности оперативной информации, внедрению дезинформации, блокированию добывания сведений, обработки и обмена информацией (включая физическое уничтожение носителей информации) и блокированию фактов внедрения дезинформации на всех этапах информационного обеспечения управления противника. Информационное противодействие осуществляется путем проведения комплекса мероприятий, включающих техническую разведку систем связи и управления, перехват передаваемой по каналам связи оперативной информации. Приводится схема (рис. 1.1.):

Рис. 1.1. Структура информационного противоборства

Вторую часть составляют мероприятия по защите информации, средств ее хранения, обработки, передачи и автоматизации этих процессов от воздействий противника (информационная защита), включающие действия по деблокированию информации (в том числе защиту носителей информации от физического уничтожения), необходимой для решения задач управления и блокированию дезинформации, распространяемой и внедряемой в систему управления.

Информационная защита не исключает мероприятий по разведке, защите от захвата элементов информационных систем, а также по радиоэлектронной защите. Как известно, атаки могут производиться как из-за пределов сети (атаки по сети), так и по внутренним каналам (физические атаки). Поэтому информационная защита также делится на два вида: внешнюю и внутреннюю. Для достижения своих целей атакующая сторона будет пытаться использовать оба вида атак.

Сценарий ее действий заключается в том, чтобы с помощью физических атак завладеть некоторой информацией о сети, а затем с помощью атак по сети осуществлять несанкционированный доступ (НСД) к компонентам всей сети системы. По данным статистики доля физических атак составляет 70 % от общего числа совершенных атак. На рис.1.2 дана оценка совершенных НСД в ходе физических атак на вычислительные сети, при этом для наглядности сравнительные данные по различным категориям нарушений приведены к десятибалльной шкале. Заметно, что 5 позиция во всех категориях является превалирующей.

Наиболее частым нарушениями по сети являются: сбор имен и паролей, подбор паролей, выполнение действий, приводящих к переполнению буферных устройств и т.п.

Рис. 1.2. Оценка НСД в ходе физических атак на вычислительные сети по десятибалльной системе

Действительно, в случае получения доступа к офисной технике, рабочим столам сотрудников, компьютерным системам и сетевым устройствам, атакующая сторона резко повышает шансы на успех в целях изучения уязвимых мест в системе защиты и проведения эффективной атаки.

В книге А.А. Гладких и В.Е. Дементьева приводится математический метод расчета коэффицента защиты:

Поиск уязвимых мест в информационно-расчетном комплексе (ИРК) занимает определенный интервал времени, в то время как атака производится на интервале. Здесь >> , при этом достаточно мало, а > 0. Определим как коэффициент защиты. Если, ИРК считается неуязвимым, при атакующая сторона использует априорную информацию для преодоления защиты и проведения атаки на систему. Будем считать, что система защиты носит пассивный характер при, при ресурс системы повышается в раз.

Значения параметра обеспечивается за счет своевременного изменения конфигурации защиты или подготовки вместо реальных параметров ИРК ложных, обманных. Подготовку таких параметров целесообразно выделить в самостоятельную область защиты, не связывая ее с рядом фоновых задач по обеспечению безопасности ИРК.

Угрозы безопасности информации в компьютерных системах и их классификация .

Под угрозой безопасности информации понимается потенциально возможное событие, процесс или явление, которое может привести к уничтожению, утрате целостности, конфиденциальности или доступности информации.

Всё множество потенциальных угроз безопасности информации в автоматизированных информационных системах (АИС) или в компьютерных системах (КС) может быть разделено на два класса: случайные угрозы и преднамеренные угрозы. Угрозы, которые не связаны с преднамеренными действиями злоумышленников и реализуются в случайные моменты времени, называются случайными или непреднамеренными.

К случайным угрозам относятся: стихийные бедствия и аварии, сбои и отказы технических средств, ошибки при разработке АИС или КС, алгоритмические и программные ошибки, ошибки пользователей и обслуживающего персонала.

Реализация угроз этого класса приводит к наибольшим потерям информации (по статистическим данным - до 80% от ущерба, наносимого информационным ресурсам КС любыми угрозами). При этом может происходить уничтожение, нарушение целостности и доступности информации. Реже нарушается конфиденциальность информации, однако при этом создаются предпосылки для злоумышленного воздействия на информацию. Согласно тем же статистическим данным только в результате ошибок пользователей и обслуживающего персонала происходит до 65% случаев нарушения безопасности информации.

Следует отметить, что механизм реализации случайных угроз изучен достаточно хорошо и накоплен значительный опыт противодействия этим угрозам. Современная технология разработки технических и программных средств, эффективная система эксплуатации автоматизированных информационных систем, включающая обязательное резервирование информации, позволяют значительно снизить потери от реализации угроз этого класса.

Угрозы, которые связаны со злоумышленными действиями людей, а эти действия носят не просто случайный характер, а, как правило, являются непредсказуемыми, называются преднамеренными.

К преднамеренным угрозам относятся:

Традиционный или универсальный шпионаж и диверсии,

Несанкционированный доступ к информации,

Электромагнитные излучения и наводки,

Несанкционированная модификация структур,

Вредительские программы.

В качестве источников нежелательного воздействия на информационные ресурсы по-прежнему актуальны методы и средства шпионажа и диверсий. К методам шпионажа и диверсий относятся: подслушивание, визуальное наблюдение, хищение документов и машинных носителей информации, хищение программ и атрибутов систем защиты, подкуп и шантаж сотрудников, сбор и анализ отходов машинных носителей информации, поджоги, взрывы, вооруженные нападения диверсионных или террористических групп.

Несанкционированный доступ к информации - это нарушение правил разграничения доступа с использованием штатных средств вычислительной техники или автоматизированных систем.

Несанкционированный доступ возможен:

При отсутствии системы разграничения доступа;

При сбое или отказе в компьютерных системах;

При ошибочных действиях пользователей или обслуживающего персонала компьютерных систем;

При ошибках в системе распределения доступа;

При фальсификации полномочий.

Процесс обработки и передачи информации техническими средствами компьютерных систем сопровождается электромагнитными излучениями в окружающее пространство и наведением электрических сигналов в линиях связи, сигнализации, заземлении и других проводниках. Всё это получило название: ”побочные электромагнитные излучения и наводки” (ПЭМИН). Электромагнитные излучения и наводки могут быть использованы злоумышленниками, как для получения информации, так и для её уничтожения.

Большую угрозу безопасности информации в компьютерных системах представляет несанкционированная модификация алгоритмической, программной и технической структуры системы. Одним из основных источников угроз безопасности информации в КС является использование специальных программ, получивших название “вредительские программы”.

В зависимости от механизма действия вредительские программы делятся на четыре класса:

- “логические бомбы”;

- “черви”;

- “троянские кони”;

- “компьютерные вирусы”.

Логические бомбы - это программы или их части, постоянно находящиеся в ЭВМ или вычислительных систем (КС) и выполняемые только при соблюдении определённых условий. Примерами таких условий могут быть: наступление заданной даты, переход КС в определённый режим работы, наступление некоторых событий заданное число раз и тому подобное.

Черви - это программы, которые выполняются каждый раз при загрузке системы, обладают способностью перемещаться в вычислительных системах (ВС) или в сети и самовоспроизводить копии. Лавинообразное размножение программ приводит к перегрузке каналов связи, памяти и блокировке системы.

Троянские кони - это программы, полученные путём явного изменения или добавления команд в пользовательские программы. При последующем выполнении пользовательских программ наряду с заданными функциями выполняются несанкционированные, измененные или какие-то новые функции.

Компьютерные вирусы - это небольшие программы, которые после внедрения в ЭВМ самостоятельно распространяются путём создания своих копий, а при выполнении определённых условий оказывают негативное воздействие на КС.

Все компьютерные вирусы классифицируются по следующим признакам:

- по среде обитания;

- по способу заражения;

- по степени опасности вредительских воздействий;

- по алгоритму функционирования.

По среде обитания компьютерные вирусы подразделяются на:

- сетевые;

- файловые;

- загрузочные;

- комбинированные.

Средой обитания сетевых вирусов являются элементы компьютерных сетей. Файловые вирусы размещаются в исполняемых файлах. Загрузочные вирусы находятся в загрузочных секторах внешних запоминающих устройств. Комбинированные вирусы размещаются в нескольких средах обитания. Например, загрузочно-файловые вирусы.

По способу заражения среды обитания компьютерные вирусы делятся на:

- резидентные;

- нерезидентные.

Резидентные вирусы после их активизации полностью или частично перемещаются из среды обитания в оперативную память компьютера. Эти вирусы, используя, как правило, привилегированные режимы работы, разрешённые только операционной системе, заражают среду обитания и при выполнении определённых условий реализуют вредительскую функцию.

Нерезидентные вирусы попадают в оперативную память компьютера только на время их активности, в течение которого выполняют вредительскую функцию и функцию заражения. Затем они полностью покидают оперативную память, оставаясь в среде обитания.

По степени опасности для информационных ресурсов пользователя вирусы разделяются на:

- безвредные;

- опасные;

- очень опасные.

Однако такие вирусы всё-таки наносят определённый ущерб:

- расходуют ресурсы компьютерной системы;

- могут содержать ошибки, вызывающие опасные последствия для информационных ресурсов;

- вирусы, созданные ранее, могут приводить к нарушениям штатного алгоритма работы системы при модернизации операционной системы или аппаратных средств.

Опасные вирусы вызывают существенное снижение эффективности компьютерной системы, но не приводят к нарушению целостности и конфиденциальности информации, хранящейся в запоминающих устройствах.

Очень опасные вирусы имеют следующие вредительские воздействия:

- вызывают нарушение конфиденциальности информации;

- уничтожают информацию;

- вызывают необратимую модификацию (в том числе и шифрование) информации;

- блокируют доступ к информации;

- приводят к отказу аппаратных средств;

- наносят ущерб здоровью пользователям.

По алгоритму функционирования вирусы подразделяются на:

- не изменяющие среду обитания при их распространении;

- изменяющие среду обитания при их распространении.

Организация обеспечения безопасности информации должна носить комплексный характер и основываться на глубоком анализе возможных негативных последствий. При этом важно не упустить какие-либо существенные аспекты. Анализ негативных последствий предполагает обязательную идентификацию возможных источников угроз, факторов, способствующих их проявлению и, как следствие, определение актуальных угроз безопасности информации. В ходе такого анализа необходимо убедиться, что все возможные источники угроз идентифицированы, идентифицированы и сопоставлены с источниками угроз все возможные факторы (уязвимости), присущие объекту защиты, всем идентифицированным источникам и факторам сопоставлены угрозы безопасности информации.

Как только в нашу жизнь ворвались информационные технологии, информация стала прекрасным товаром. Если ещё сто лет и не думали о том, что можно продавать информацию в таком объёме, то сегодня это стало возможным.

И сегодня многие готовы отдать много денег, чтобы узнать секреты конкурентов или известных людей. А в бизнесе утечка информации вообще стала глобальной проблемой руководителей.

Внедрение системы информационной безопасности – одна из главных задач, которую следует решать уже на стадии открытия компании.

Что такое информационная безопасность? Это защищённость информации от преднамеренного или случайного вмешательства, которое может нанести вред владельцу информации. Им может быть как человек, так и компания.

К тому же, безопасность информации не сводится лишь к её защите от несанкционированного вмешательства, а может пострадать и от поломки всей системы или части. Кроме этого, утечка информации, возможна, и от электромагнитных излучений, специальных устройств для перехвата передаваемой информации из одного объекта в другой.

- Доступность – информация доступна только в определённом виде, времени и месте конкретному кругу лиц.

- Конфиденциальность – доступ к информации очень узкого круга лиц.

- Целостность – комплекс мероприятий, которые направлены на обеспечение целостности обрабатываемой информации.

Цель защиты информации – сведение к минимуму потерь, которые могут быть вызваны нарушением недоступности, целостности или конфиденциальности. Таким нарушением может быть некоторые воздействия на компьютерные системы предприятия.

Третья. Системы шифрования дисковых данных, а также данных, которые передаются по сетям. По способу функционирования системы шифрования делятся на два класса: системы “прозрачного” шифрования – осуществляются в реальном времени; системы, специально вызываются для осуществления шифрования – утилиты, необходимые для шифрования, а также архиваторы со средствами парольной защиты.

Есть два способа шифрования: оконечное и канальное.

- Канальное шифрование защищает информацию, которая передаётся по любым каналам связи, при этом используются аппаратные средства, которые повышают производительность системы.

- Оконечное шифрование обеспечивает конфиденциальность передаваемых данных, правда защищается содержание сообщений, остальное остаётся открытым.

Четвёртая. Средства управления криптографическими ключами. Для защиты данных используется криптография, которая преобразует данные на уровне дисков и файлов.

Есть два типа программ: первый – архиваторы типа ARJ и RAR, используются для защиты архивных файлов; второй – служит программа Diskreet, которая входит в состав программного пакета Norton Utilities, Best Crypt.

Система информационной безопасности на предприятии одна из задач, решается в первую очередь. И заниматься её решением должны .

Безопасность – понятие многогранное, один из аспектов характеризует состояние защищённости и комфорта жизни и деятельности человека, общества, любых других субъектов, объектов и систем от воздействия вредоносных факторов, в том числе человеческих.

По сути, безопасность это система, включающая в себя совокупность мероприятий, действий, документов и др., направленных на обеспечение защиты, комфорта жизни и деятельности человека, мест его проживания, работы, пребывания, а так же материальных, интеллектуальных и других ценностей, поэтому безопасность относят к базовым потребностям человека.

Жизнь и деятельность человека неотрывно связана с пребыванием на разных объектах и перемещением между ними (квартира, дом, здание, сооружение, офис, торговый центр, театр, транспорт, автомобиль, поле, дорога и т.д.). Различается время пребывания в том или ином месте, частота и степень важности, но потребность в безопасности будет актуальна везде.

Степень безопасность объекта характеризуется параметрами его защищенности от воздействия внутренних и внешних факторов , при этом:

- под объектом понимается территория, на которой необходимо обеспечить безопасность людей, материальных и информационных ценностей, целостность инфраструктуры объекта (помещения, здания, сооружения, земельные участки и др.) ;

- под внешними факторами мы подразумеваем воздействие на объект из вне , например несанкционированное проникновение (или попытка проникновения) на территорию посторонних лиц, транспорта, предметов и др.;

- под внутренними , факторы действующие внутри объекта , например нарушение работы различных систем (утечка воды, газа, отключение электроэнергии и др.), нарушение пользователями объекта прав доступа и др.

Для минимизации и устранения воздействия внешних и внутренних факторов, объект, в потенциально опасных зонах, оборудуется инженерными средствами защиты , такими как заборы , ограждения, решетки, ставни, замки, жалюзи, укрепленные ворота и двери, стены, потолки, полы, окна, воздуховоды и др. элементы конструкций . Такие средства усложняют и замедляют проникновение нарушителя на территорию объекта, а так же заставляют лишний раз задуматься о целесообразности данного мероприятия. В совокупности с техническими средствами (например охранная сигнализация, охранное видеонаблюдение) увеличиваются возможности предотвращения проникновения, своевременного задержания нарушителя и компенсации причененного им ущерба. Применение таких технических средств, как системы СКУД, пожарная сигнализация, различные датчики и системы мониторинга, позволяют минимизировать риски и ущерб от внутренних факторов, например предотвратить пожар, своевременно обнаружить и принять меры по устранению утечек газа, воды, а так же ограничить несанкционированный доступ в отдельные помещения объекта и др. примеры. Следовательно, уровень безопасности объекта зависит от наличия, обеспеченности и сочетания инженерных и технических средств защиты , то есть чем лучше они сочетаются между собой, дополняют друг друга, перекрывают “слабые места” объекта и учитывают его индивидуальные особенности, тем выше уровень защиты.

Все объекты обладают индивидуальными и присущими только им особенностями, поэтому требования к их уровню безопасности будут отличаться, так как один нуждается в более серьезной защите, другой в менее, акцент будет делаться на разные “слабые места”, будут усиливаться различные инженерные системы. Следовательно, в каждом конкретном случае, факторы, влияющие на целесообразность монтажа технологической системы безопасности, ее стоимость, функциональность, состав, структуру и взаимодействие с другими системами, будет меняться по степени воздействия и значимости. Приведем основные факторы:

- комплексная значимость объекта (в том числе его тактическая, стратегическая, культурная и др. ценность);

- требования к безопасности жизни и деятельности людей;

- вид, количество и степень значимости материальных и информационных ценностей;

- индивидуальные строительные и архитектурно-планировочными особенности;

- режим работы и функционирования объекта и др.

На основе пожеланий Заказчика и, с учетом вышеприведенных факторов, индивидуальных особенностей объекта, инженерных средств защиты, целесообразности, и функциональности подбираются технические средства защиты объекта, которые могут относиться к разным системам обеспечения безопасности (охранная и пожарная сигнализации, видеонаблюдение, система мониторинга, контроль доступа и др.), но в своей совокупности образуют единый комплекс. Таким образом:

- Под технической защищенностью объекта понимается совокупность мероприятий, направленных на усиление конструктивных элементов объекта (помещений, зданий, сооружений, заборов и т.д.) с целью обеспечения предотвращения и минимизации рисков несанкционированного проникновения, причинения вреда или ущерба людям, имуществу, объекту и иным ценностям.

- Под комплексной системой безопасности объекта (КСБ) понимается совокупность различных систем (охранная и пожарная сигнализации, видеонаблюдение, система мониторинга и оповещения, контроль доступа и др.), направленных на обеспечение безопасности объекта в соответствии с требованиями и возможностями Заказчика, целесообразностью, индивидуальными особенностями объекта, инженерными и техническими характеристиками, степенью значимости, требованиями к уровню безопасности.

Системы обеспечения безопасности объекта, входящие в комплекс КСБ , должны дополнять друг друга и взаимодействовать между собой в штатном режиме (без конфликтов оборудования и с минимальным коэффициентом ошибок). В современных комплексах безопасности объектов преимущественно (чаще всего встречаются) интегрированны следующие системы:

С помощью системы сбора и обработки информации с центральным пультом управления, отдельные системы объединяются в единый интегрированный комплекс системы безопасности объекта, дополняя друг друга и взаимодействуя между собой.

Классическая структура комплексной системы безопасности включает в себя следующие элементы:

- сервер или основной (главный) компьютер для хранения, обработки и управления базами данных всех систем и аккумулирования отчетов;

- рабочие станции отдельных систем (если в них есть потребность) для обмена данными и командами с переферийными устройствами своих подсистем и предварительной обработки полученной информации (до передачи на главный сервер и обобщения);

- переферийные устройства систем (контроллеры, расширители, пульты управления и т.п.) для взаимодействия на аппаратном уровне со своими извещателями, датчиками, исполнительными устройствами, а на информационном уровне связывающими их по локальному интерфейсу (RS-485, RS-232) с рабочими станциями или сервером (шлавным компьютером);

- извещатели охранной, тревожной, пожарной сигнализации, считыватели, клавиатуры, видеокамеры, световые и звуковые оповещатели и т.д.;

- локальная сеть Enternet для обеспечения информационной связи отдельных систем, способных функционировать автономно, в единый интегрированный комплекс;

- программное обеспечение – сетевое, системное и прикладное для сервера и рабочих станций, микропрограммное обеспечение для системных контроллеров, контрольных панелей и модулей;

- система гарантированного электропитания для обеспечения бесперебойного электропитания систем в случае возникновения внештатных ситуаций и перебоев с электропитанием

Технические средства защиты объекта очень часто интегрируются с инженерными конструкциями и образуют единые инженерно-технические системы , например:

- ограждение периметра территории объекта (сочетает в себе инженерные средства, например забор, и технические, например специальный кабель, датчики и др. оборудование);

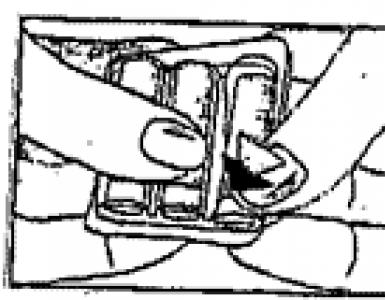

- контрольно-пропускные пункты (турникеты, калитки, автоматические ворота, биометрические и карточные системы контроля доступа и др.);

- противотаранные устройства (дополняются камерами считывания номеров, считывателями, дистанционным управлением и др.);

- защитные ограждения помещений для хранения ценностей (в том числе спец.оборудование);

- сейфы, металлические шкафы и т.п. (например в сейфы оборудуются камерами видеонаблюдения, дополнительными замками и др.);

- оборудование внутренних постов охраны (броонекабины, турникеты, передаточные лотки и т.д.);

- специальные защитные ворота, калитки, двери (оборудуются дополнительными замками, автоматическими механизмами открывания, контроля доступа и др.);

- специальные защитные решетки, жалюзи, ставни для оконных проемов (оборудуются дополнительной автоматикой для управления, тревожными извещателями и датчиками и др.);

- защитные многослойные стекла (оборудуются датчиками вибрации, извещателями повреждения целостности стекла и др.) и т.п.

Совокупность автономных инженерно-технических систем образует единую Комплексную инженерно-техническую систему безопасности объекта.

Рассмотрим слаботочные системы, входящие в комплексную систему безопасности подробней:

Средства и системы охранной, тревожной и пожарной сигнализации (ОПС)

Предназначены для выявления, своевременного информирования и пресечения попыток несанкционированного проникновения на охраняемый объект, а так же для обеспечения безопасности жизни и здоровья людей и предотвращения порчи имущества и иных ценностей от пожара, утечки газа, воды и др. При возникновении внештатной ситуации (то есть при фиксировании датчиками отклонений от “нормы”), система подает сигнал тревоги и включает исполнительные устройства (световые и звуковые оповещатели, реле и т.п.).

Системы охранной и пожарной сигнализации получили очень большое распространение и применяются повсеместно на крупных объектах (заводы, производственные комплексы, склады, бизнесс-центры, крупные магазины), средних (офисы, многоквартирные дома, кафе, рестораны, фитнес-центры, гаражи, парковки) и маленьких (частные дома, квартиры, гаражные боксы, мастерские и др.). Такое распространение обусловлено высокой надежностью, эффективностью и экономичностью систем, так как автоматика не может вступить в сговор с охраной, отвлечься и не подвержена иным “человеческим факторам”, но для определенных объектов, особенно крупных или с повышенными требованиями к безопасности, электронные системы обеспечивают повышение эффективности служб охраны, так как автоматика не может полностью заменить человека, обеспечить быстрое пресечение нарушений (например, когда большая территория и надо обезвредить нарушителей сразу, а не ждать прибытия спецподразделения),предусмотреть все внештатные ситуации и др.

В связи с тем, что охранная, тревожная и пожарная сигнализация очень близки по идеологии построения, то, как правило, на небольших объектах их совмещают на базе единого контрольного блока (приемно-контрольного прибора или контрольной панели). Системы ОПС включают в себя:

- средства обнаружения и инициации тревоги – извещатели, датчики, в том числе дымовые, тепловые, пламени, газовые, ручные и т.п., кнопки, педали;

- средства сбора и отображения информации – ППК, контрольные панели, концентраторы, компьютеры, расширители, адресные и релейные модули;

- средства оповещения – световые и звуковые оповещатели, модемы и т.п.

Извещатели – это устройства построенные на различных принципах действия и предназначенные для формирования определенного сигнала при соответствующем изменении контролируемого параметра окружающей среды

(колебание, изменение температуры, вибрация, уровень света и др.) и подразделяются на по области применения – на охранные, охранно-пожарные (практически не выпускаются) и пожарные:

Извещатели – это устройства построенные на различных принципах действия и предназначенные для формирования определенного сигнала при соответствующем изменении контролируемого параметра окружающей среды

(колебание, изменение температуры, вибрация, уровень света и др.) и подразделяются на по области применения – на охранные, охранно-пожарные (практически не выпускаются) и пожарные:

- В свою очередь охранные извещатели делятся:

- по виду контролируемой зоны – точечные, линейные, поверхностные и объемные;

- по принципу действия – га электроконтактные, магнитоконтактные, ударноконтактные, пьезоэлектрические, оптико-электронные, емкостные, звуковые, ультразвуковые, радиоволновые, комбинированные, совмещенные и др.

- Пожарные делятся на извещатели ручного и автоматического действия, в том числе тепловые (реагирующие на повышение темпиратуры), дымовые (реагирующие на появление дыма), пламени (реагирующие на оптическое излучение открытого пламени), и др.

Средства и системы охранного телевидения (видеонаблюдения)

Предназначены для обеспечения визуального контроля над всей территорией или определенными зонами объекта, фиксации и записи в архив передвижения людей, предметов, транспорта и др, обеспечения соответствующего функционирования других систем (контроль доступа, охрана периметра), с целью обеспечения защиты жизни и деятельности людей, сохранности материальных, информационных, иных ценностей, а так же инфраструктуры объекта.

Предназначены для обеспечения визуального контроля над всей территорией или определенными зонами объекта, фиксации и записи в архив передвижения людей, предметов, транспорта и др, обеспечения соответствующего функционирования других систем (контроль доступа, охрана периметра), с целью обеспечения защиты жизни и деятельности людей, сохранности материальных, информационных, иных ценностей, а так же инфраструктуры объекта.

Принципиально системы видеонаблюдения можно разделить:

- по принципу передачи видеосигнала и обработки информации на аналоговые, цифровые и гибридны е . Передача сигнала в видеонаблюдении основана на принципах передачи телевизионного сигнала в телевидении. Аналоговые системы (как и аналоговое телевидение) появились первыми и долгое время занимали лидирующие позиции, так как были первыми и доступней по стоимости, поэтому в настоящее время доля аналоговых систем видеонаблюдения остается достаточно большой. Цифровые системы видеонаблюдения отличаются большими возможностями, лучшим качеством изображения и большей функциональностью, но и более высокой стоимостью, однако, благодаря техническому прогрессу, возросшему спросу и высокой конкуренции, оборудование подешевело и стало активно вымещать аналоговые системы. Последнее время очень актуальным стало производить своего рода апгрейд (усовершенствование) ранее созданных систем (преимущественно аналоговых), так как цифровое оборудование (видеорегистраторы и др.) обладают большими возможностями, а производить полную замену оборудования системы (особенно если это большая система на крупном объекте) очень дорого, появился спрос на гибридное оборудование, таким образом образовалось новое направление развития, которое активно завоевывает рынок. Однако, скорее всего будет не очень продолжительным (относительное понятие) и продлиться до окончательного вымещения аналоговых систем, если конечно не изобретут новый способ передачи и обработки информации, тогда гибридные системы получат новый виток развития.

- по характеристикам передачи цвета на цветные или черно-белые . Черно-белые системы получили очень большое распространение, так как появились первыми и были значительно дешевле цветных. Цветные системы применялись когда цветное изображение несло существенную дополнительную информацию. Это было характерно для крупных объектов, на которых используется большое количество видеокамер и разница в стоимости была существенной, но в последнее время, стоимость оборудования стала ниже, доступность возросла и цветные видеокамеры стали постепенно вымещать черно-белые с рынка.

Еще одной из важнейших характеристик системы ОВН является ее разрешающая способность, т.е. возможность отображать наиболее мелкие детали изображения. Обычным разрешением считается 380-420 телевизионных линий для черно-белой видеокамеры и 300-350 для цветной (наша компания в своей практике применяет видеокамеры с более высоким разрешением от 600 до 800 твлиний). Видеомонитор должен иметь более высокое разрешение, чтобы не ухудшать общее разрешение системы. Целесообразно выбирать видеомонитор с разрешением 600-800 твлиний (мы применяем видеомониторы HD качества).

Оборудование, входящее в систему охранного телевидения (видеонаблюдения):

- телевизионные камеры (видеокамер);

- мониторы;

- оборудование для обработки изображений;

- устройства записи и хранения видеоинформации;

- источники питания;

- кабельные сети передачи информации и питания;

- дополнительное оборудование (термокожухи, поворотные устройства, ИК подсветка, прожекторы, дополнительные объективы)

Оборудование охранного телевидения (видеонаблюдения) коренным образом отличается от привычной бытовой техники. Например, мониторы обладают более высоким разрешением и надежностью, видеозаписывающие устройства – более плотной записью (от 24 до 960 ч.) и способностью изменять скорость записи по сигналу от внешних устройств, оборудование для обработки изображения (квадраторы, мультиплексоры, матричные коммутаторы) – выпускаются практически только для систем ОВН.

Широкий выбор оборудования, в различном ценовом диапазоне, разных производителей, качества, функционала и характеристик, заставляет задуматься при выборе не только простого обывателя, но даже профессионалов, а со временем перечень только расширяется. Чем больше выбор, тем конкретней и точней должно быть понимание, какую систему и для чего планируется создать. Поэтому, прежде чем преступить к выбору оборудования, необходимо четко определить задачи, которые она должна решить. Например:

- в каких условиях будет работать система- в помещении или на улице;

- климатические условия – температурный режим, климатические условия, особые условия (например порт, завод с вредной атмосферой, цех с повышенными темпиратурами или наоборот с очень низким диапазоном температур и т.д.)

- какое количество информации должна воспринимать, обрабатывать и хранить система;

- в каком режиме режиме – круглосуточно или только днем/ночью

- и много других, более узких и специализированных требований, как угол обзора, интеллектуальные функции и др.

Обеспечение безопасности объекта, особенно для служб безопасности и охраны, тесно связано со скоростью реагирования на возникновение внештатной ситуации. Только система охранного видеонаблюдения предоставляет возможность немедленно показать происходящие в данный момент событие, а не только предоставить информацию о месте и характере, как охранная, тревожная или пожарная сигнализация. Кроме того, система ОВН фиксирует все факты, сохраняет в архиве, обрабатывает и обладает другими важными и полезными функциями. Правельно спроектированная система позволяет в реальном масштабе времени сиюминутно оценить обстановку в контролируемых зонах, сократить время реакции на нештатную ситуацию и обеспечить принятие наиболее целесообразных мер защиты и противодействия возникшим обстоятельствам.

Обеспечение безопасности объекта, особенно для служб безопасности и охраны, тесно связано со скоростью реагирования на возникновение внештатной ситуации. Только система охранного видеонаблюдения предоставляет возможность немедленно показать происходящие в данный момент событие, а не только предоставить информацию о месте и характере, как охранная, тревожная или пожарная сигнализация. Кроме того, система ОВН фиксирует все факты, сохраняет в архиве, обрабатывает и обладает другими важными и полезными функциями. Правельно спроектированная система позволяет в реальном масштабе времени сиюминутно оценить обстановку в контролируемых зонах, сократить время реакции на нештатную ситуацию и обеспечить принятие наиболее целесообразных мер защиты и противодействия возникшим обстоятельствам.

Можно выделить несколько основных задач, решаемых с помощью систем охранного телевидения:

- общее наблюдение за обстановкой;

- обнаружение появившихся в поле зрения видеокамер людей, животных, автотранспорта, предметов и т.п.;

- идентификация и сопоставление обнаруженных образов;

- фиксация и отслеживание траекторий движения обнаруженных объектов и др. функции.

Системы видеонаблюдения (теленаблюдения) подразделяются на простые (одна-две видеокамеры) и сложные (многокамерные) с различной обработкой изображений.

- простые системы применяются для текущего мониторинга за обстановкой на объекте в режиме реального времени, они не обладают специализированными функциями и состоят из видеокамер (одна или две) и видеомонитора, соединенных между собой линией связи для передачи сигнала от камеры на монитор. Такая система является базовой для систем видеонаблюдения любой сложности.

- сложные системы – применяются на объектах с серьезными требованиями к безопасности или непосредственно к видеонаблюдению (например магазины и др.) , включают в себя несколько видеокамер, подключенных через коммутаторы, квадраторы или мультиплексоры на один-два видеомонитора. В среднем для таких систем используется до восьми видеокамер, так как большее количество усложняет работу одного оператора по мониторингу ситуации в каждой зоне наблюдения. Для одного оператора оптимальной нагрузкой считается наблюдение за изображением с четырех видеокамер.

Системы видеоконтроля

– позволяют осуществлять видеомониторинг за ситуацией на объекте, регистрацию и запись видеонинформации в архив на специальные устройства (видеорегистраторы, видеосерверы, “облако”)

, которые могут работать в непрерывном режиме или покадровой записи с заданными интервалами времени между кадрами, с обязательной записью текущего времени и даты. При воспроизведении такой записи возможен многократный ретроспективный контроль всей обстановки в подконтрольных зонах, детальное изучение тревожной ситуации с установлением времени происходящих событий.

Системы видеоохраны – или иными словами “зоны видеоохранной сигнализации”, это сложные системы охранного видеонаблюдения, инициирующие формирование сигнала тревоги при изменении видеоряда, поступающего с видеокамеры соответсвующей зоны, то есть при изменении изображения, появления новых объектов или иных индивидуальных параметров, расценивающихся как отклонение отнормы (внештатная ситуация). Для этого в системе применяется одно – и многоканальные детекторы движения.

Детекторы движения бывают аналоговые (преимущественно одноканальные) и цифровые (одно и многоканальные).

В аналоговых детекторах зоны, в рамках которых производится обнаружение движения, специально маркируются на видеомониторе белым или черным контуром. Для этого в каждом маркерном окне измеряется и отдельно запоминается среднее напряжение видеосигнала изображения (эталон) и затем, через определенный и заданный интервал времени, оно сравнивается с напряжением вновь поступающего изображения в тех же маркированных окнах. Если отклонение от эталона более определенного значения (обычно порог чувствительности 10%), то детектор движения генерирует сигнал тревоги.

В цифровых детекторах изображение на видеомониторе может разбиваться на несколько десятков или даже сотен маркерных зон (окон). Каждое окно может программироваться отдельно с присвоением индивидуальных параметров размера зоны и чувствительности (количество несовпадающих элементов и амплитуды несовпадений в каждом конкретном элементе). При этом все маркерные окна могут конфигурироваться в любом сочетании по желанию Заказчика.

Изображение в каждом маркерном окне каждого кадра одного цикла видеозаписи фиксируется отдельно в память цифрового детектора движения и затем, через установленный промежуток времени, сравнивается поэлементно с вновь поступающим изображением в тех же маркерных окнах в следующем цикле. При превышении заданного лимита несовпадении изображений в одном или нескольких одноименных маркерных окнах генерируется тревожный сигнал.

Набор параметров в дневное и ночное время на одном объекте может отличаться (например для супермаркета, торгового центра, офисного здания или склада), поэтому в детекторах задаются два переключаемых режима работы: дневной и ночной, отличающихся по конфигурации маркерных зон и по чувствительности. Режимы работы обычно переключаются с помощью внутреннего или внешнего таймера.

Системы контроля и управления доступом это совокупность программно-технических средств (оборудования и программного обеспечения) и организационно-административных мероприятий (законодательные, административные и нормативные документы, регламенты, инструкции и др., административные процедуры и др.), обеспечивающие организацию, ограничение, распределение и перераспределение прав доступа персонала, посетителей, пользователей (жильцов), транспорта на подконтрольную территорию объекта, с целью обеспечения безопасности жизни и деятельности людей, сохранности имущества, материальных и информационных ценностей, инфраструктуры и целостности объекта и др.

В последнее время основной тенденцией развития СКУД является их интеллектуализация и интеграция с другими системами безопасности. В систему СКУД входит большое количество подсистем, которые могут работать полностью автономно ( , и др.), а могут взаимодействовать со всеми системами контроля доступа и другими системами безопасности (например система проходной – взаимодействует оборудование СКУД:турникет, считыватели, контроллеры, программный комплекс и система видеонаблюдения: видеокамера и ПО, обеспечивающее дополнительно фиксацию, распознавание личности и запись факта прохода через проходную в архив). Системы СКУД обеспечивают сбор, обработку и формирование отчетов с использованием значительного количества информации, и передают ее на главный компьютер (сервер), по сути, в комплексных системах безопасности, они выполняют одну из центральных функций, благодаря информации получаемой и передаваемой СКУД настраивается функции и регламент работы других систем, например видеонаблюдения, охранной и пожарной сигнализации, охраны периметра, освещения, вентиляции, отопления связи и др. (например, система СКУД сообщает, что сотрудник прошел через проходную на объект, система проверяет его права доступа и компетенцию, с охраны снимаются именно те помещения, в которые сотруднику разрешен доступ, автоматически подключается освещение в установленных помещениях, подключается отопление, в зависимости от количества пришедших сотрудников меняется режим работы вентиляции и др.).

В последнее время основной тенденцией развития СКУД является их интеллектуализация и интеграция с другими системами безопасности. В систему СКУД входит большое количество подсистем, которые могут работать полностью автономно ( , и др.), а могут взаимодействовать со всеми системами контроля доступа и другими системами безопасности (например система проходной – взаимодействует оборудование СКУД:турникет, считыватели, контроллеры, программный комплекс и система видеонаблюдения: видеокамера и ПО, обеспечивающее дополнительно фиксацию, распознавание личности и запись факта прохода через проходную в архив). Системы СКУД обеспечивают сбор, обработку и формирование отчетов с использованием значительного количества информации, и передают ее на главный компьютер (сервер), по сути, в комплексных системах безопасности, они выполняют одну из центральных функций, благодаря информации получаемой и передаваемой СКУД настраивается функции и регламент работы других систем, например видеонаблюдения, охранной и пожарной сигнализации, охраны периметра, освещения, вентиляции, отопления связи и др. (например, система СКУД сообщает, что сотрудник прошел через проходную на объект, система проверяет его права доступа и компетенцию, с охраны снимаются именно те помещения, в которые сотруднику разрешен доступ, автоматически подключается освещение в установленных помещениях, подключается отопление, в зависимости от количества пришедших сотрудников меняется режим работы вентиляции и др.).

В состав программно-аппаратного комплекса СКУД входит следующее оборудование:

Программное обеспечение является очень важной частью системы СКУД (кроме маленьких и не требующих аналитики, так как например даже система из двух считывателей будет нуждаться в ПО если Заказчик захочет вести учет рабочего времени), оно обеспечивает многие функции системы, облегчает работу с ней и позволяет взаимодействовать с другими системами. Именно поэтому сейчас многие разработчики ПО и оборудования разных направлений систем безопасности активно сотрудничают и интегрируют свои продукты. К сожаления, пока еще сохраняется ситуация, что программы управления СКУД от разных производителей ориентированы на управление линейками контроллеров конкретных производителей. Бывает, что для оборудования одного производителя несколько разработчиков пишут свое ПО. Однако, глобализация проект объективный, каждый производитель оборудования программного обеспечения и оборудования заинтересованы в его продвижении на рынке, поэтому создается все больше и больше интегрированных решений, что значительно расширяет возможности, функционал, органичность использования систем безопасности, а так же значительно облегчает монтаж, настройку и интеграцию систем.

Средства и системы оповещения и управления эвакуацией людей при пожаре

Система предназначена для обеспечения своевременного оперативного оповещения и управления движением людей при эвакуации в безопасную зону, в случае возникновения пожара, внештатных ситуацияй и иных угрозах для безопасности, жизни и здоровья людей. Безопасной зоной считаются помещения (или участкий помещений) внутри зданий и сооружений и территория непосредственно объекта, прилегающая территория или помещения и территория, находящиеся на безопасном расстоянии от источника опасности, но не относящиеся к объекту охраны.

Эвакуация обеспечивается согласно ГОСТ 12.1.004-91 по средством устройства необходимого количества эвакуационных путей с соблюдением требуемых параметров, а так же организацией своевременного оповещения людей и управления их движением.

Эвакуация обеспечивается согласно ГОСТ 12.1.004-91 по средством устройства необходимого количества эвакуационных путей с соблюдением требуемых параметров, а так же организацией своевременного оповещения людей и управления их движением.

Оповещение о пожаре или иных внештатных ситуациях осуществляется передачей световых (табло) и звуковых сигналов в помещения, где люди могут подвергаться угрозе, быть заблокированы в помещениях. Эвакуация сопровождается трансляцией речевой информации, содержащей инструкцию действий в соответствии с сигналом тревоги, направления движения, и т.д. Тексты специально разрабатываются и записываются заранее, содержат инструкции на разные случаи потенциальной опасности и включаются в четком соответсвии с возникшей угрозой. Трансляция осуществляется через устройства громкоговорителей, система оповещения может быть совмещена с радиотрансляционной системой объекта. В этом случае элементы радиотрансляционной сети и помещение радиоузла должны удовлетворять предъявляемым к системе требованиям. Дополнительно пути эвакуации указываются специальными световыми табло, стрелками и надписями. Потенциально опасные зоны обозначаются табло или специальными лампами.

Система оповещения и эвакуации связана с системами пожарной сигнализации, выполняющей функции обнаружения источника пожара.

При проектировании и подборе оборудования системы оповещения и эвакуации, необходимо четко придерживаться требований нормативных документов – НПБ 77-98 (Нормы пожарной безопасности) и НПБ 104-03.

В зависимости от функциональных характеристик СОУЭ (система оповещения и управления эвакуацией) подразделяется на пять типов:

- характеризуется наличием звукового способа оповещения (звонки, тонированный сигнал и др.);

- характеризуется наличием звукового способа оповещения и светоуказателей “Выход” Оповещение должно производиться во всех помещениях одновременно;

- характеризуется речевым способом оповещения (запись и передача спецтреков) и наличием светоуказателей “Выход”. Регламентируется очередность оповещения: сначала обслуживающего персонала, а затем всех остальных по специально разработанной схеме и очередности;

- характеризуется речевым способом оповещения (запись и передача спецтреков) и наличием светоуказателей “Выход”. Должна обеспечиваться связь зоны оповещения с диспетчерской. Регламентируется очередность оповещения:сначала обслуживающего персонала, а затем всех остальных по специально разработанной схеме и очередности;

- характеризуется речевым способом оповещения (запись и передача спецтреков) и наличием светоуказателей “Выход”. Светоуказатели направления движения должны быть с раздельным включением для каждой зоны. Должна обеспечиваться связь зоны оповещения с диспетчерской. Регламентируется очередность оповещения:сначала обслуживающего персонала, а затем всех остальных по специально разработанной схеме и очередности Обеспечивается полная автоматизация управления системой оповещения и возможность реализации множества вариантов организации эвакуации из каждой зоны оповещения.

При оснащении объектов системами оповещения и управления эвакуации руководствуются индивидуальными параметрами объектов и четкими нормами регламентирующих документов, которые нужно неукоснительно соблюдать. Тип системы, структура, состав оборудования системы, его технические характеристики и др. определяются на основании нормативных документов и индивидуальны для каждого объекта, к этому вопросу нужно подходить очень серьезно, так как от правильности и эффективности работы системы (особенно на крупных объектах), могут зависеть жизни многих людей. Для маленьких и средних объектов чаще всего применяются 1 и 2 тип СОУЭ, для более крупных или сложных объектов остальные типы.

Средства и системы охраны периметра

Периметр – это внешняя граница территории объекта. Система охраны периметра предназначена для обеспечения безопасности объекта, предотвращения и минимизации рисков несанкционированного нарушения границ периметра людьми, животными, транспортом и иными объектами, а так же для своевременного информирования пользователя и систем и служб безопасности объекта (в том числе вневедомственная охрана, внутренняя служба охраны и тд.), о попытке проникновения на территорию объекта и о всех внештатных ситуациях и попытках нарушения границ периметра.

Защита периметра – это один из важнейших элементов в системе комплексной безопасности объекта. По сути, периметр, это первый рубеж защищаемой территории и от того, на сколько хорошо обеспечена его охрана и защита, зависит степень защищенности всего объекта в целом, максимальный период времени для реагирования других систем и служб безопасности (чем лучше защищен периметр, тем меньше вероятность нарушения границ объекта, тем больше у других служб времени на качественную и своевременную реакцию по предотвращению проникновения нарушителя на территорию объекта). Охрана периметра это обязательная составляющая часть систем безопасности аэропортов, объектов энергетической отрасли, нефтехимической и газовой сферы, военных объектов, объектов транспорта, научных и многих производственных объектов и др. Охрана периметра позволяет обнаружить потенциального нарушителя на “ранних подступах” к объекту, с новейшим оборудованием возможно зафиксировать не только начало действия (например, когда человек уже пытается пролезть через ограждение), а в момент появления намерения (например, когда человек еще только оценивает варианты, стоит это делать или нет, или в каком месте это лучше сделать, или только входит в потенциально-опасную зону), то есть меры по предотвращению проникновения можно принимать намного оперативней и даже пресекать такие попытки заранее. Развитие систем безопасности сделало оборудование систем охраны периметра намного дешевле, разнообразней и доступней, поэтому эти системы стали активно внедряться не только на крупных объектах, но и на сравнительно небольших, например для защиты частных домов и котеджей, хотя еще 5 лет назад это было достаточно дорогое удовольствие.

Защита периметра – это один из важнейших элементов в системе комплексной безопасности объекта. По сути, периметр, это первый рубеж защищаемой территории и от того, на сколько хорошо обеспечена его охрана и защита, зависит степень защищенности всего объекта в целом, максимальный период времени для реагирования других систем и служб безопасности (чем лучше защищен периметр, тем меньше вероятность нарушения границ объекта, тем больше у других служб времени на качественную и своевременную реакцию по предотвращению проникновения нарушителя на территорию объекта). Охрана периметра это обязательная составляющая часть систем безопасности аэропортов, объектов энергетической отрасли, нефтехимической и газовой сферы, военных объектов, объектов транспорта, научных и многих производственных объектов и др. Охрана периметра позволяет обнаружить потенциального нарушителя на “ранних подступах” к объекту, с новейшим оборудованием возможно зафиксировать не только начало действия (например, когда человек уже пытается пролезть через ограждение), а в момент появления намерения (например, когда человек еще только оценивает варианты, стоит это делать или нет, или в каком месте это лучше сделать, или только входит в потенциально-опасную зону), то есть меры по предотвращению проникновения можно принимать намного оперативней и даже пресекать такие попытки заранее. Развитие систем безопасности сделало оборудование систем охраны периметра намного дешевле, разнообразней и доступней, поэтому эти системы стали активно внедряться не только на крупных объектах, но и на сравнительно небольших, например для защиты частных домов и котеджей, хотя еще 5 лет назад это было достаточно дорогое удовольствие.

Механические преграды замедляют и затрудняют проникновение на территорию объекта, а технические средства позволяют своевременно выявить факт или намерение нарушения, оповестить пользователей, поднять тревогу, а так же, при соответствующих настройках, отпугнуть нарушителя (не у всех останется желание продолжать лезть через забор при включении звуковой сирены, направленных светом прожекторов и под прицелом видеокамер).

Механические преграды замедляют и затрудняют проникновение на территорию объекта, а технические средства позволяют своевременно выявить факт или намерение нарушения, оповестить пользователей, поднять тревогу, а так же, при соответствующих настройках, отпугнуть нарушителя (не у всех останется желание продолжать лезть через забор при включении звуковой сирены, направленных светом прожекторов и под прицелом видеокамер).

При оснащении периметра необходимо учитывать:

- возможность выделения полосы отчуждения (запретной зоны) для размещения технических средств охраны;

- особенности рельефа местности и прилегающей территории;

- топографию объекта и режим его работы;

- виды растительности на объекте и на прилегающей территории;

- инфраструктуру прилегающей территории, наличие железнодорожных и автомагистралей, ЛЭП, трубопроводов, кабельных линий, водных путей и др.

- потребности пользователей системы в комфорте (не всем пользователям системы приятно видеть на заборе колючую проволоку, объективы видеокамер и различные датчики, поэтому необходимо предусмотреть возможность дизайнерских решений, например монтаж оборудования в декоративные элементы, фонари и др. для обеспечения комфортной атмосферы);

- особое внимание следует обратить на “зоны разрывов” при организации ворот, калиток и др., небрежность и некачественная интеграция оборудования различных систем могут снизить качество работы системы в целом.

В зависимости от индивидуальных особенностей объекта (его назначения, конструкции, расположения, климатических и геодезических факторов, прилегающей инфраструктуры и т.д.) линия периметра может быть оснащена как одним, так и несколькими рубежами охраны, а так же либо целиком, либо на отдельных участках периметра.

Однорубежная система охраны , в свою очередь, может быть создана на базе какого-то одного, наиболее подходящего для конкретных условий средства обнаружения, или состоять из комбинации извещателей различного принципа действия. Например нижняя и средняя часть сетчатого ограждения защищаются кабельноым чувствительным элементов (чувствительным к вибрациям и разрыву соединения), а козырек лучевым извещателем. В результате получаем систему, защищенную от попытки незаметного нарушения целостности ограждения и попытки перелезть сверху.

Многорубежная система охраны оснащается двумя или более рубежами, расположенными на определенном расстоянии друг от друга, совмещает в себе несколько средств обеспечения безопасности, дает возможность определять направление движения нарушителя и позволяет сохранить работоспособность системы при выходе из строя одного из средств обнаружения, поэтому является более надежной и функциональной.

Выбор и оснащение периметра той или иной системой охраны определяется видом и топом ограждения:

Выбор и оснащение периметра той или иной системой охраны определяется видом и топом ограждения:

- сборные железобетонные

- металлические

- сетчатые

- деревянные

- монолитные

- комбинированные

Каждый вид ограждения имеет свои плюсы, минусы и слабые места. В совокупности с индивидуальными параметрами объекта (приведенными выше), а так же исходя из потребностей и возможностей заказчика, подбираются технические средства для системы охраны периметра.

В условиях Российской Федерации, одним из ключевых факторов при выборе оборудования системы охраны периметра, являются климатические условия работы. Наша страна большая и расположена в различных климатических зонах, оборудование, отлично работающее в Ростовской области, плохо подойдет для Тамбовской, ну и совсем не подойдет для Хабаровской. Конечно, это весьма укрупненный пример, но на практике мы часто сталкиваемся с попытками использовать типовое решение, реализованное в одном регионе, для потребностей в другом регионе. Такая схема не эффективна и будет нуждаться в доработке и адаптации. Это обусловлено индивидуальными особенностями оборудования, подходящего для конкретных климатических условий работы, разницей в моделях, конструкции, характеристиках, особенностях взаимодействия с другим оборудованием и стоимостью. Кроме того, будет играть роль способ монтажа кабельных сетей, используемый материал (типы кабеля), способ прокладки и др.

Н аучно-технический прогресс превратил информацию в продукт, который можно купить, продать, обменять. Нередко стоимость данных в несколько раз превышает цену всей технической системы, которая хранит и обрабатывает информацию.

Качество коммерческой информации обеспечивает необходимый экономический эффект для компании, поэтому важно охранять критически важные данные от неправомерных действий. Это позволит компании успешно конкурировать на рынке.

Определение информационной безопасности

Информационная безопасность (ИБ) - это состояние информационной системы, при котором она наименее восприимчива к вмешательству и нанесению ущерба со стороны третьих лиц. Безопасность данных также подразумевает управление рисками, которые связаны с разглашением информации или влиянием на аппаратные и программные модули защиты.

Безопасность информации, которая обрабатывается в организации, - это комплекс действий, направленных на решение проблемы защиты информационной среды в рамках компании. При этом информация не должна быть ограничена в использовании и динамичном развитии для уполномоченных лиц.

Требования к системе защиты ИБ

Защита информационных ресурсов должна быть:

1. Постоянной. Злоумышленник в любой момент может попытаться обойти модули защиты данных, которые его интересуют.

2. Целевой. Информация должна защищаться в рамках определенной цели, которую ставит организация или собственник данных.

3. Плановой. Все методы защиты должны соответствовать государственным стандартам, законам и подзаконным актам, которые регулируют вопросы защиты конфиденциальных данных.

4. Активной. Мероприятия для поддержки работы и совершенствования системы защиты должны проводиться регулярно.

5. Комплексной. Использование только отдельных модулей защиты или технических средств недопустимо. Необходимо применять все виды защиты в полной мере, иначе разработанная система будет лишена смысла и экономического основания.

6. Универсальной. Средства защиты должны быть выбраны в соответствии с существующими в компании каналами утечки.

7. Надежной. Все приемы защиты должны надежно перекрывать возможные пути к охраняемой информации со стороны злоумышленника, независимо от формы представления данных.

Перечисленным требованиям должна соответствовать и DLP-система. И лучше всего оценивать ее возможности на практике, а не в теории. Испытать «КИБ СёрчИнформ» можно бесплатно в течение 30 дней.

Модель системы безопасности

Информация считается защищенной, если соблюдаются три главных свойства.

Первое - целостность - предполагает обеспечение достоверности и корректного отображения охраняемых данных, независимо от того, какие системы безопасности и приемы защиты используются в компании. Обработка данных не должна нарушаться, а пользователи системы, которые работают с защищаемыми файлами, не должны сталкиваться с несанкционированной модификацией или уничтожением ресурсов, сбоями в работе ПО.

Второе - конфиденциальность - означает, что доступ к просмотру и редактированию данных предоставляется исключительно авторизованным пользователям системы защиты.

Третье - доступность - подразумевает, что все авторизованные пользователи должны иметь доступ к конфиденциальной информации.

Достаточно нарушить одно из свойств защищенной информации, чтобы использование системы стало бессмысленным.

Этапы создания и обеспечения системы защиты информации

На практике создание системы защиты информации осуществляется в три этапа.

На первом этапе разрабатывается базовая модель системы, которая будет функционировать в компании. Для этого необходимо проанализировать все виды данных, которые циркулируют в фирме и которые нужно защитить от посягательств со стороны третьих лиц. Планом работы на начальном этапе являются четыре вопроса:

- Какиеисточники информации следует защитить?

- Какова цельполучения доступа к защищаемой информации?

Целью может быть ознакомление, изменение, модификация или уничтожение данных. Каждое действие является противоправным, если его выполняет злоумышленник. Ознакомление не приводит к разрушению структуры данных, а модификация и уничтожение приводят к частичной или полной потере информации.

- Что являетсяисточником конфиденциальной информации?

Источники в данном случае это люди и информационные ресурсы: документы, флеш-носители, публикации, продукция, компьютерные системы, средства обеспечения трудовой деятельности.

- Способы получения доступа, и как защититься от несанкционированных попыток воздействия на систему?

Различают следующие способы получения доступа:

- Несанкционированный доступ - незаконное использование данных;

- Утечка - неконтролируемое распространение информации за пределы корпоративной сети. Утечка возникает из-за недочетов, слабых сторон технического канала системы безопасности;

- Разглашение - следствие воздействия человеческого фактора. Санкционированные пользователи могут разглашать информацию, чтобы передать конкурентам, или по неосторожности.

Второй этап включает разработку системы защиты. Это означает реализовать все выбранные способы, средства и направления защиты данных.

Система строится сразу по нескольким направлениям защиты, на нескольких уровнях, которые взаимодействуют друг с другом для обеспечения надежного контроля информации.

Правовой уровень обеспечивает соответствие государственным стандартам в сфере защиты информации и включает авторское право, указы, патенты и должностные инструкции. Грамотно выстроенная система защиты не нарушает права пользователей и нормы обработки данных.

Организационный уровень позволяет создать регламент работы пользователей с конфиденциальной информацией, подобрать кадры, организовать работу с документацией и физическими носителями данных.

Регламент работы пользователей с конфиденциальной информацией называют правилами разграничения доступа. Правила устанавливаются руководством компании совместно со службой безопасности и поставщиком, который внедряет систему безопасности. Цель - создать условия доступа к информационным ресурсам для каждого пользователя, к примеру, право на чтение, редактирование, передачу конфиденциального документа. Правила разграничения доступа разрабатываются на организационном уровне и внедряются на этапе работ с технической составляющей системы.

Технический уровень условно разделяют на физический, аппаратный, программный и математический подуровни.

- физический - создание преград вокруг защищаемого объекта: охранные системы, зашумление, укрепление архитектурных конструкций;

- аппаратный - установка технических средств: специальные компьютеры, системы контроля сотрудников, защиты серверов и корпоративных сетей;

- программный - установка программной оболочки системы защиты, внедрение правила разграничения доступа и тестирование работы;

- математический - внедрение криптографических и стенографических методов защиты данных для безопасной передачи по корпоративной или глобальной сети.

Третий, завершающий этап - это поддержка работоспособности системы, регулярный контроль и управление рисками. Важно, чтобы модуль защиты отличался гибкостью и позволял администратору безопасности быстро совершенствовать систему при обнаружении новых потенциальных угроз.

Виды конфиденциальных данных

Конфиденциальные данные - это информация, доступ к которой ограничен в соответствии с законами государства и нормами, которые компании устанавливаются самостоятельно.

- Личные конфиденциальные данные: персональные данные граждан, право на личную жизнь, переписку, сокрытие личности. Исключением является только информация, которая распространяется в СМИ.

- Служебные конфиденциальные данные: информация, доступ к которой может ограничить только государство (органы государственной власти).

- Судебные конфиденциальные данные: тайна следствия и судопроизводства.

- Коммерческие конфиденциальные данные: все виды информации, которая связана с коммерцией (прибылью) и доступ к которой ограничивается законом или предприятием (секретные разработки, технологии производства и т.д.).

- Профессиональные конфиденциальные данные: данные, связанные с деятельностью граждан, например, врачебная, нотариальная или адвокатская тайна, разглашение которой преследуется по закону.

Угрозы конфиденциальности информационных ресурсов

Угроза - это возможные или действительные попытки завладеть защищаемыми информационными ресурсами.

Источниками угрозы сохранности конфиденциальных данных являются компании-конкуренты, злоумышленники, органы управления. Цель любой угрозы заключается в том, чтобы повлиять на целостность, полноту и доступность данных.

Угрозы бывают внутренними или внешними. Внешние угрозы представляют собой попытки получить доступ к данным извне и сопровождаются взломом серверов, сетей, аккаунтов работников и считыванием информации из технических каналов утечки (акустическое считывание с помощью жучков, камер, наводки на аппаратные средства, получение виброакустической информации из окон и архитектурных конструкций).

Внутренние угрозы подразумевают неправомерные действия персонала, рабочего отдела или управления фирмы. В результате пользователь системы, который работает с конфиденциальной информацией, может выдать информацию посторонним. На практике такая угроза встречается чаще остальных. Работник может годами «сливать» конкурентам секретные данные. Это легко реализуется, ведь действия авторизованного пользователя администратор безопасности не квалифицирует как угрозу.

Поскольку внутренние ИБ-угрозы связаны с человеческим фактором, отслеживать их и управлять ими сложнее. Предупреждать инциденты можно с помощью деления сотрудников на группы риска. С этой задачей справится - автоматизированный модуль для составления психологических профилей.

Попытка несанкционированного доступа может происходить несколькими путями: